Hálózati Operációs Rendszerek Virtuális magánhálózat IPSec, L2TP, PPTP

36 Slides651.50 KB

Hálózati Operációs Rendszerek Virtuális magánhálózat IPSec, L2TP, PPTP AAA: Radius, Tacacs , IAS Előadó: Bilicki Vilmos [email protected] www.inf.u-szeged.hu/ bilickiv 1

Tartalom(1) Virtuális Magánhálózat Fogalma, Felhasználási területe Átviteli megoldások: Internet Protocol Security Layer 2 Transport Protocol Alagút mód Átviteli mód L2TP/IPSec Point to Point Transport Protocol Point-to-Point Protocol PAP CHAP MS-CHAP, MS-CHAP v2 EAP 2

Tartalom (2) AAA - Felhasználó azonosítás, naplózás Remote Access Dial-Up Service Internet Authentication Service Terminal Access Controller Access System 3

Forrás VPN: http://download.microsoft.com/download/9/e/7/9e7f598b-1dfc-4f9f-86f6-3bfe7f2ee884/VPNoverview.doc http://www.microsoft.com/windows2000/technologies/communications/vpn/default.asp IPSec: http://www.microsoft.com/windows2000/techinfo/planning/security/ipsecsteps.asp http://www.microsoft.com/technet/itsolutions/network/security/ipsecarc.mspx http://www.ipv6-es.com/02/docs/victor villagra.pdf PPP http://www.networksorcery.com/enp/topic/pppsuite.htm Radius: http://www.microsoft.com/windows2000/techinfo/administration/radius.asp http://www.ziplink.net/ rhaskins/apr01.html IAS: http://www.microsoft.com/windows2000/technologies/communications/ias/ Tacacs : http://www.syngress.com/BOOK CATALOG/218 CiscoSec2E/SAMPLE.HTM 4

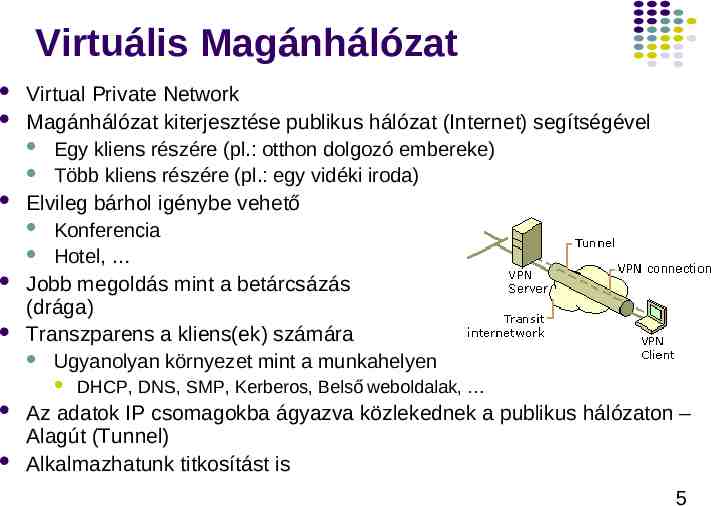

Virtuális Magánhálózat Virtual Private Network Magánhálózat kiterjesztése publikus hálózat (Internet) segítségével Egy kliens részére (pl.: otthon dolgozó embereke) Több kliens részére (pl.: egy vidéki iroda) Elvileg bárhol igénybe vehető Konferencia Hotel, Jobb megoldás mint a betárcsázás (drága) Transzparens a kliens(ek) számára Ugyanolyan környezet mint a munkahelyen DHCP, DNS, SMP, Kerberos, Belső weboldalak, Az adatok IP csomagokba ágyazva közlekednek a publikus hálózaton – Alagút (Tunnel) Alkalmazhatunk titkosítást is 5

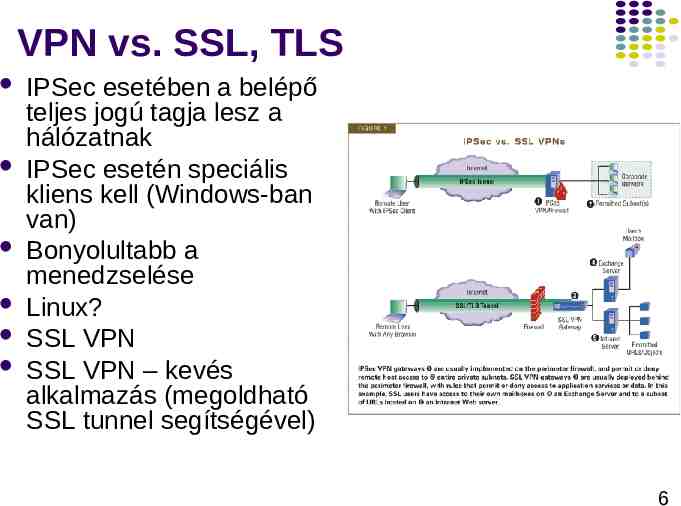

VPN vs. SSL, TLS IPSec esetében a belépő teljes jogú tagja lesz a hálózatnak IPSec esetén speciális kliens kell (Windows-ban van) Bonyolultabb a menedzselése Linux? SSL VPN SSL VPN – kevés alkalmazás (megoldható SSL tunnel segítségével) 6

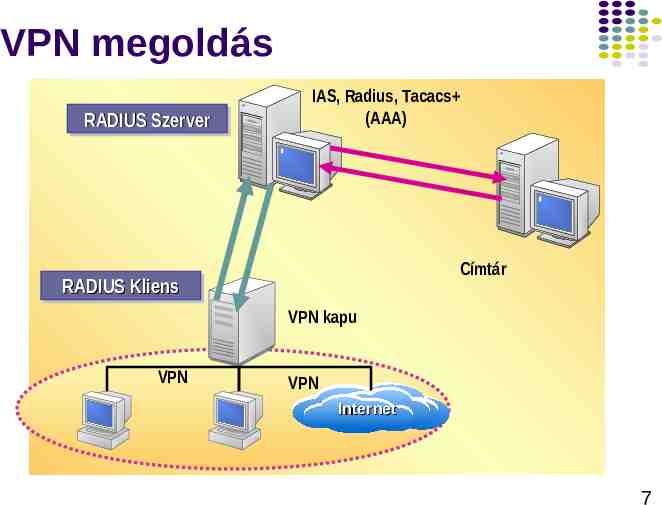

VPN megoldás RADIUS RADIUS SSzzerver erver IAS, Radius, Tacacs (AAA) Címtár RADIUS RADIUS KKlien lienss VPN kapu VPN VPN Internet 7

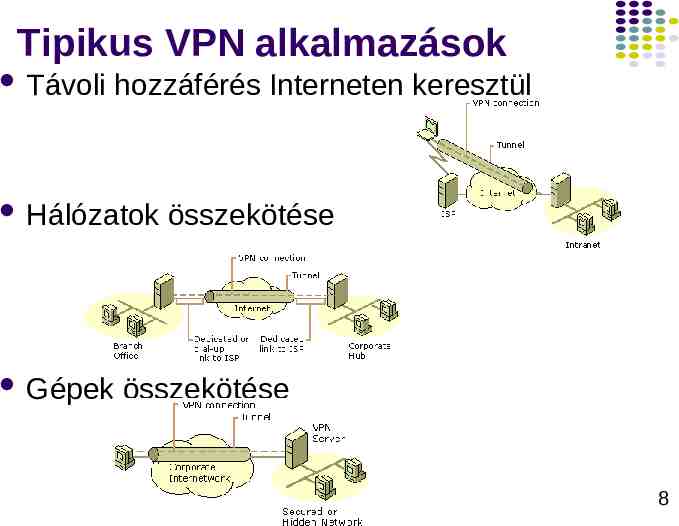

Tipikus VPN alkalmazások Távoli hozzáférés Interneten keresztül Hálózatok Gépek összekötése összekötése 8

VPN példák Karantén ZH íratás Laptop kezelés Mobil felhasználók kezelése 9

VPN szolgáltatások Felhasználó azonosítás Remote Access Dial-Up Service Internet Authentication Service Terminal Access Controller Access System Cím menedzselés Adat titkosítás Kulcs menedzselés Protokollok támogatása (IP, IPX, .) Beágyazási protokollok: Internet Protocol Security Layer 2 Transoport Protocol Point to Point Transport Protocol 10

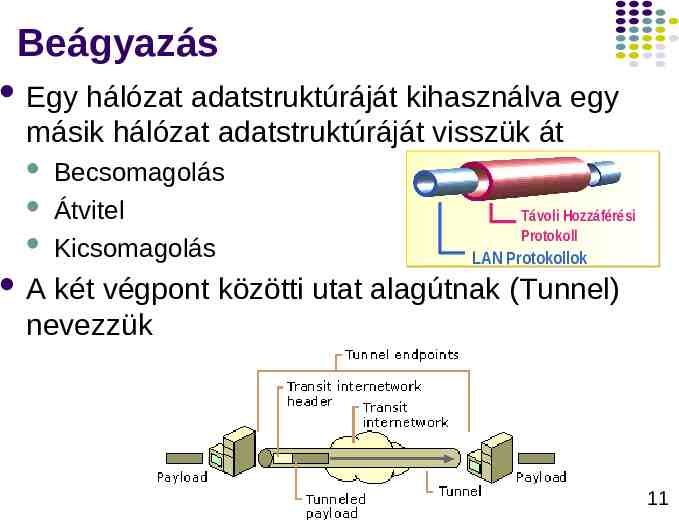

Beágyazás Egy hálózat adatstruktúráját kihasználva egy másik hálózat adatstruktúráját visszük át Becsomagolás Átvitel Kicsomagolás Távoli Hozzáférési Protokoll LAN Protokollok A két végpont közötti utat alagútnak (Tunnel) nevezzük 11

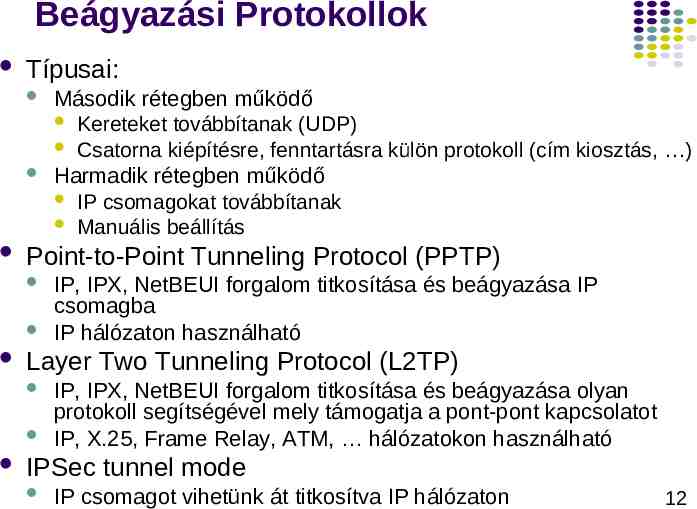

Beágyazási Protokollok Típusai: Point-to-Point Tunneling Protocol (PPTP) IP, IPX, NetBEUI forgalom titkosítása és beágyazása IP csomagba IP hálózaton használható Layer Two Tunneling Protocol (L2TP) Második rétegben működő Kereteket továbbítanak (UDP) Csatorna kiépítésre, fenntartásra külön protokoll (cím kiosztás, ) Harmadik rétegben működő IP csomagokat továbbítanak Manuális beállítás IP, IPX, NetBEUI forgalom titkosítása és beágyazása olyan protokoll segítségével mely támogatja a pont-pont kapcsolatot IP, X.25, Frame Relay, ATM, hálózatokon használható IPSec tunnel mode IP csomagot vihetünk át titkosítva IP hálózaton 12

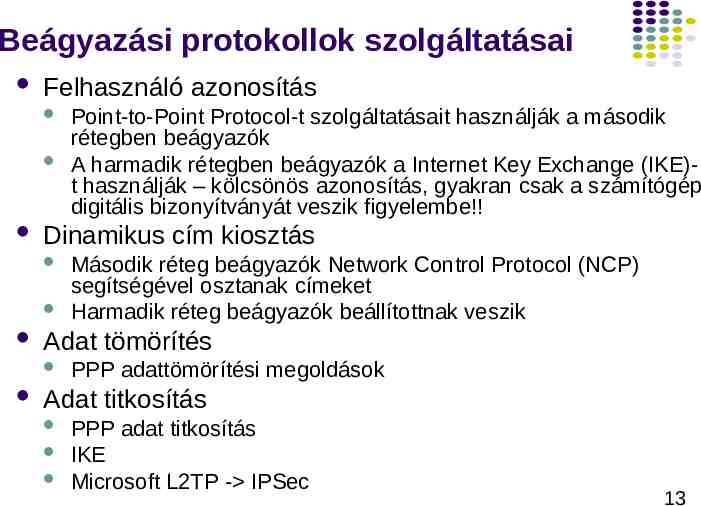

Beágyazási protokollok szolgáltatásai Felhasználó azonosítás Dinamikus cím kiosztás Második réteg beágyazók Network Control Protocol (NCP) segítségével osztanak címeket Harmadik réteg beágyazók beállítottnak veszik Adat tömörítés Point-to-Point Protocol-t szolgáltatásait használják a második rétegben beágyazók A harmadik rétegben beágyazók a Internet Key Exchange (IKE)t használják – kölcsönös azonosítás, gyakran csak a számítógép digitális bizonyítványát veszik figyelembe!! PPP adattömörítési megoldások Adat titkosítás PPP adat titkosítás IKE Microsoft L2TP - IPSec 13

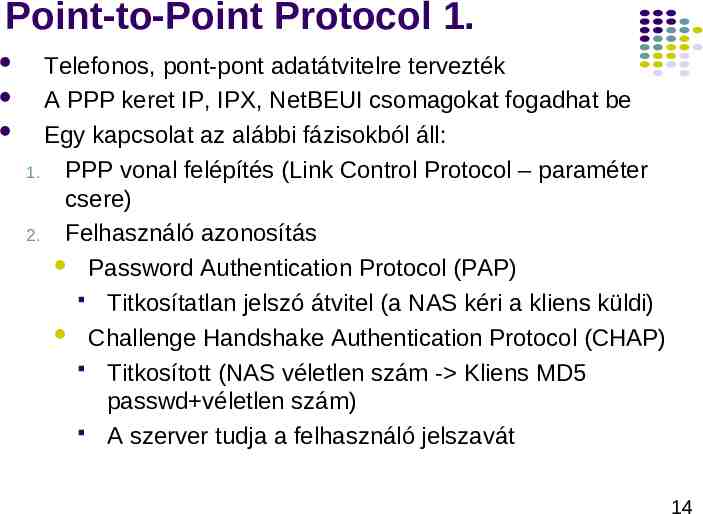

Point-to-Point Protocol 1. Telefonos, pont-pont adatátvitelre tervezték A PPP keret IP, IPX, NetBEUI csomagokat fogadhat be Egy kapcsolat az alábbi fázisokból áll: 1. PPP vonal felépítés (Link Control Protocol – paraméter csere) 2. Felhasználó azonosítás Password Authentication Protocol (PAP) Titkosítatlan jelszó átvitel (a NAS kéri a kliens küldi) Challenge Handshake Authentication Protocol (CHAP) Titkosított (NAS véletlen szám - Kliens MD5 passwd véletlen szám) A szerver tudja a felhasználó jelszavát 14

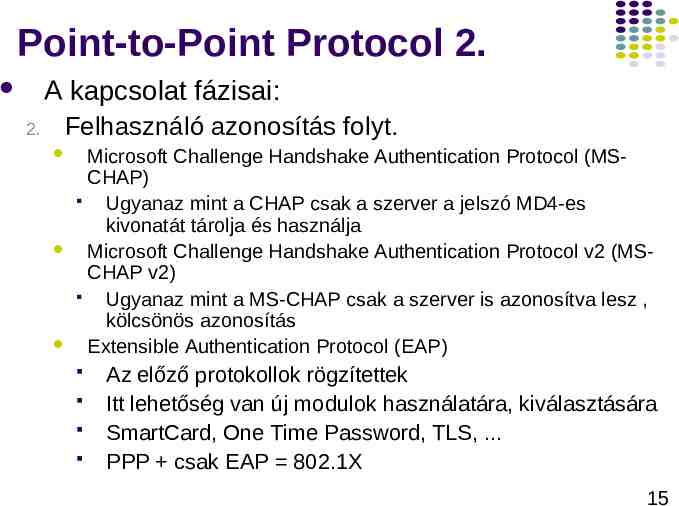

Point-to-Point Protocol 2. A kapcsolat fázisai: 2. Felhasználó azonosítás folyt. Microsoft Challenge Handshake Authentication Protocol (MSCHAP) Ugyanaz mint a CHAP csak a szerver a jelszó MD4-es kivonatát tárolja és használja Microsoft Challenge Handshake Authentication Protocol v2 (MSCHAP v2) Ugyanaz mint a MS-CHAP csak a szerver is azonosítva lesz , kölcsönös azonosítás Extensible Authentication Protocol (EAP) Az előző protokollok rögzítettek Itt lehetőség van új modulok használatára, kiválasztására SmartCard, One Time Password, TLS, . PPP csak EAP 802.1X 15

Point-to-Point Protocol 3. A kapcsolat fázisai: 3. 4. PPP visszahívás vezérlés Hálózati réteg protokollok meghívása Network Control Protocol (NCP) 4. IPCP – IP címet ad a felhasználónak Adat átviteli fázis 16

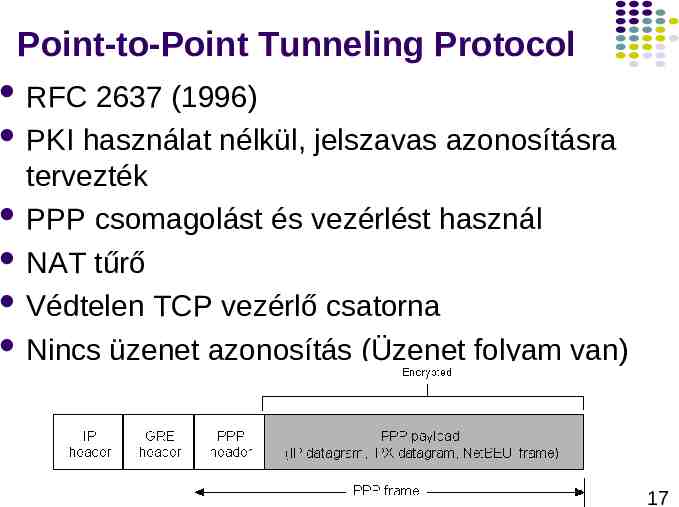

Point-to-Point Tunneling Protocol RFC 2637 (1996) PKI használat nélkül, jelszavas azonosításra tervezték PPP csomagolást és vezérlést használ NAT tűrő Védtelen TCP vezérlő csatorna Nincs üzenet azonosítás (Üzenet folyam van) 17

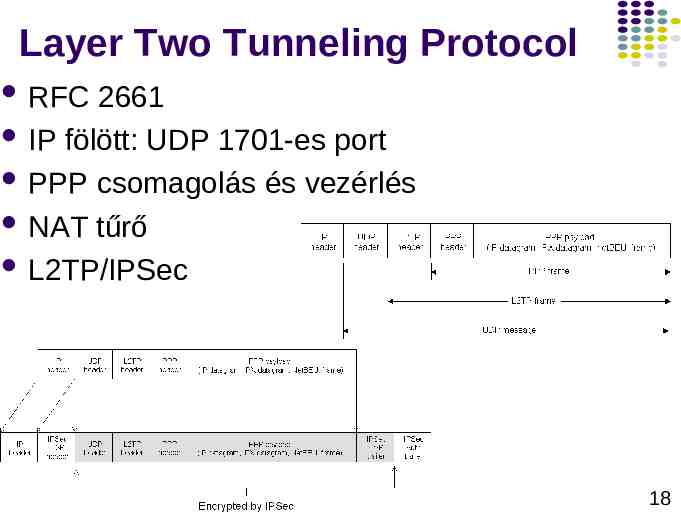

Layer Two Tunneling Protocol RFC 2661 IP fölött: UDP 1701-es port PPP csomagolás és vezérlés NAT tűrő L2TP/IPSec 18

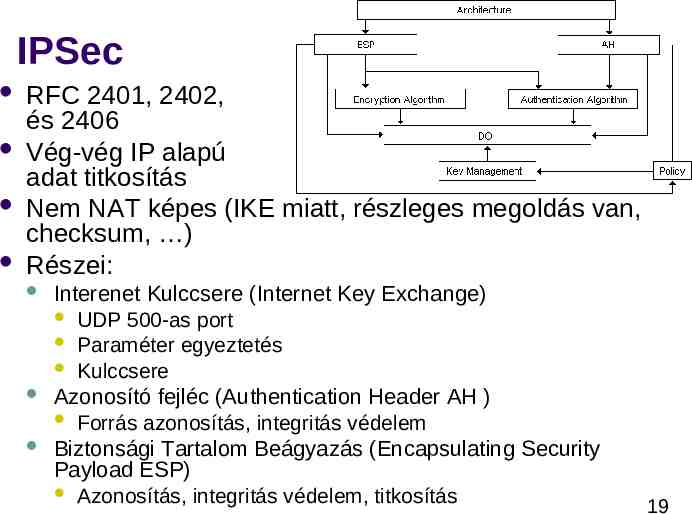

IPSec RFC 2401, 2402, és 2406 Vég-vég IP alapú adat titkosítás Nem NAT képes (IKE miatt, részleges megoldás van, checksum, ) Részei: Interenet Kulccsere (Internet Key Exchange) UDP 500-as port Paraméter egyeztetés Kulccsere Azonosító fejléc (Authentication Header AH ) Forrás azonosítás, integritás védelem Biztonsági Tartalom Beágyazás (Encapsulating Security Payload ESP) Azonosítás, integritás védelem, titkosítás 19

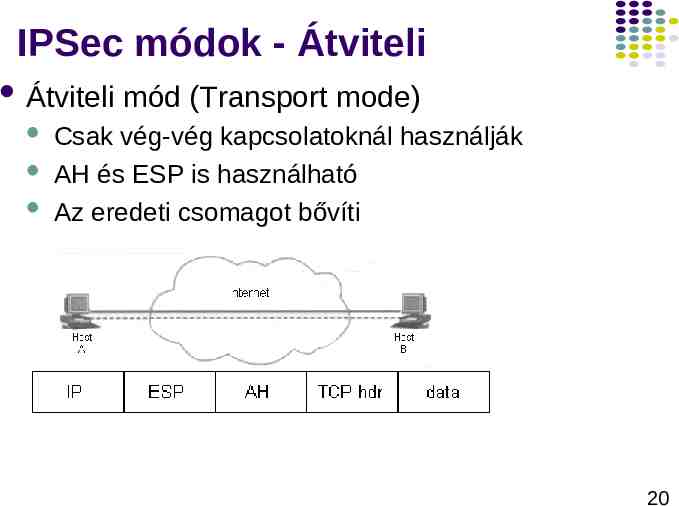

IPSec módok - Átviteli Átviteli mód (Transport mode) Csak vég-vég kapcsolatoknál használják AH és ESP is használható Az eredeti csomagot bővíti 20

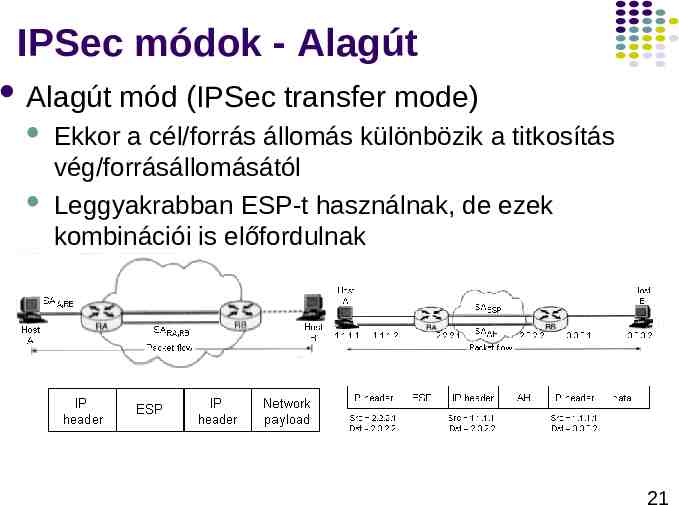

IPSec módok - Alagút Alagút mód (IPSec transfer mode) Ekkor a cél/forrás állomás különbözik a titkosítás vég/forrásállomásától Leggyakrabban ESP-t használnak, de ezek kombinációi is előfordulnak 21

Biztonsági Asszociációk Security Associations (SA) A kommunikáló fele közötti megegyezések a használandó titkosító, azonosító módszerekről Egy irányúak Protokol specifikusak: AH, ESP Sorszám, Élettartam, 22

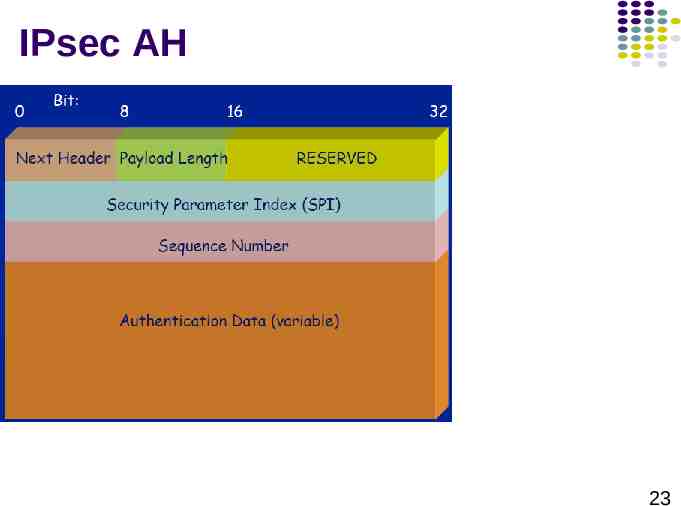

IPsec AH 23

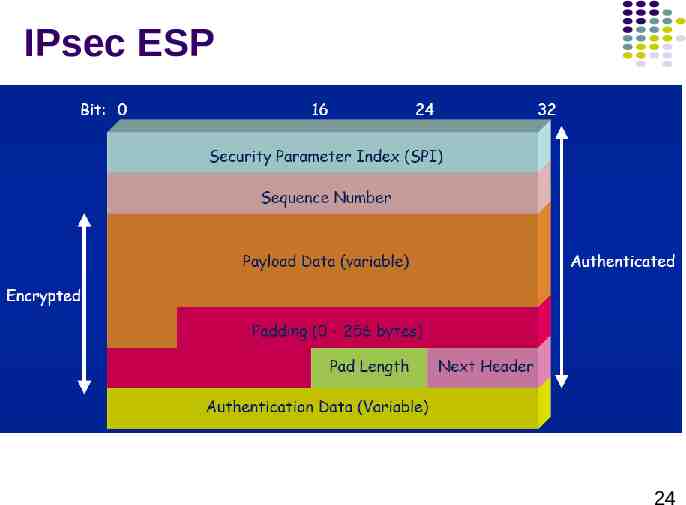

IPsec ESP 24

AAA AAA – Azonosítás, Engedély kezelés, Naplózás (Authentication, Authorization, Accounting) Egy keretrendszer az AAA funkciók független megvalósítására Kliens/Szerver (Router/Switch – LDAP/SQL, ) Központi felhasználó menedzselés (DSL, ADSL, .) Sok eszköz menedzselése ( 40 switch/router gyakori jelszóváltás ?) Outsourcing Számlázás WLAN (802.11a,b,g,.) - 802.1X – PPP helyett AAA megvalósítások: Radius Tacacs Kerberos 25

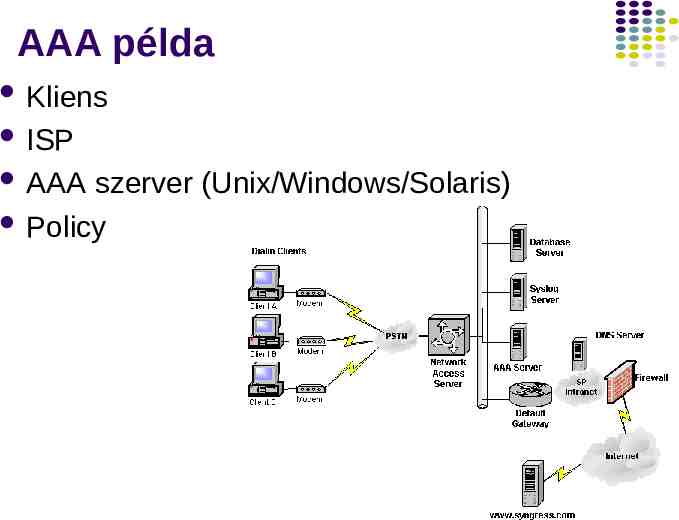

AAA példa Kliens ISP AAA szerver (Unix/Windows/Solaris) Policy 26

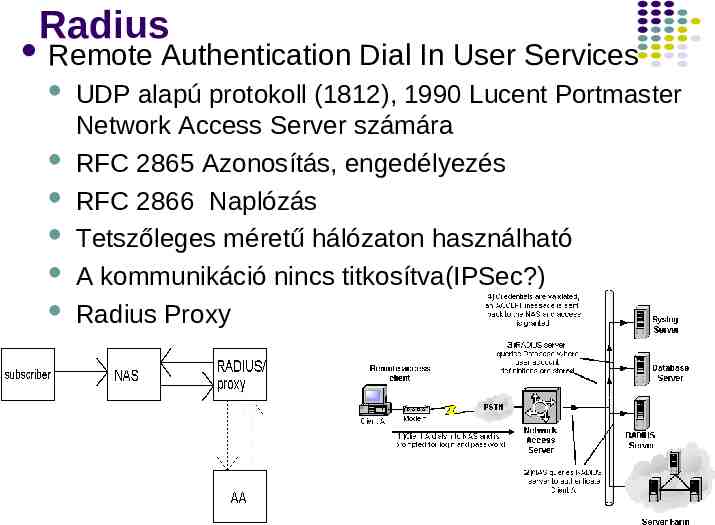

Radius Remote Authentication Dial In User Services UDP alapú protokoll (1812), 1990 Lucent Portmaster Network Access Server számára RFC 2865 Azonosítás, engedélyezés RFC 2866 Naplózás Tetszőleges méretű hálózaton használható A kommunikáció nincs titkosítva(IPSec?) Radius Proxy 27

Radius Üzenet Radius fejléc Radius atribútumok Protokoll: access request access reject Ok access-challenge access accept Felhasználó név, jelszó, Jogok accounting-request accounting-response interim accounting accounting-stop 28

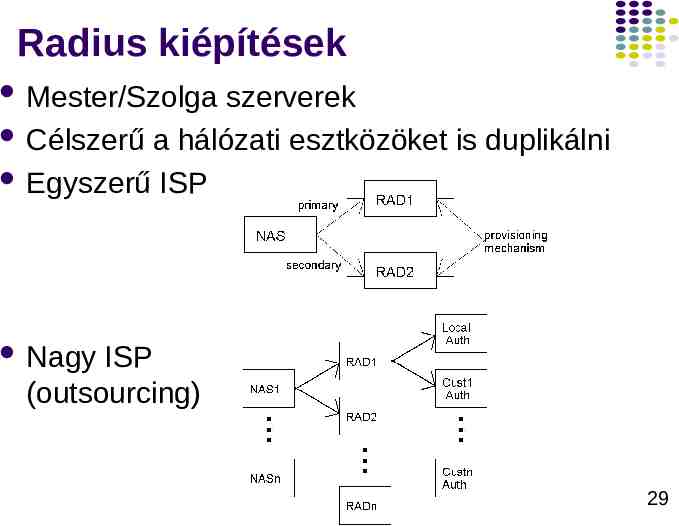

Radius kiépítések Mester/Szolga szerverek Célszerű a hálózati esztközöket is duplikálni Egyszerű ISP Nagy ISP (outsourcing) 29

Felhasználók azonosítása Forrás: Algoritumusok passwd fájl RADIUS users szöveg, dbm fájl LDAP SQL adatbázis Azok amelyeket a beágyazások támogatnak PAP CHAP MS-CHAP MS-CHAP v2 EAP (a hozzáférési szervernek nem kell ismernia az EAP modulokat) A bizalom kulcsa a közös titok a Radius kliensen és szerveren 30

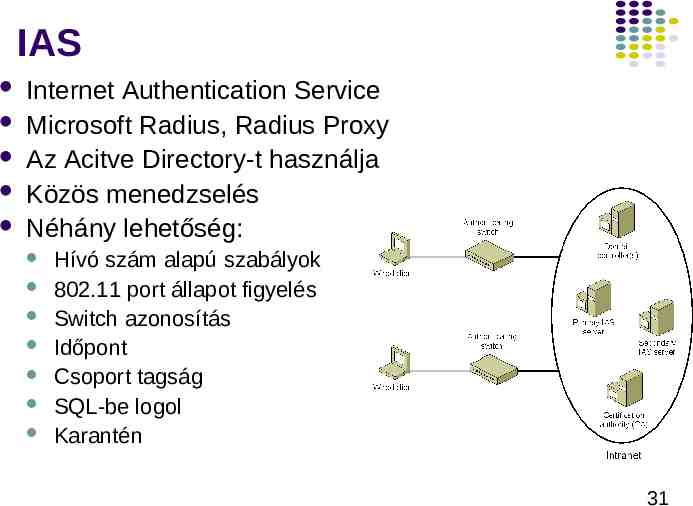

IAS Internet Authentication Service Microsoft Radius, Radius Proxy Az Acitve Directory-t használja Közös menedzselés Néhány lehetőség: Hívó szám alapú szabályok 802.11 port állapot figyelés Switch azonosítás Időpont Csoport tagság SQL-be logol Karantén 31

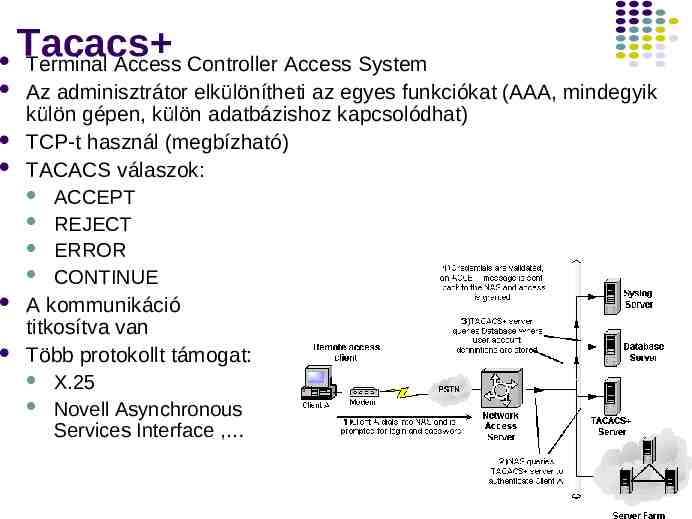

Tacacs Terminal Access Controller Access System Az adminisztrátor elkülönítheti az egyes funkciókat (AAA, mindegyik külön gépen, külön adatbázishoz kapcsolódhat) TCP-t használ (megbízható) TACACS válaszok: ACCEPT REJECT ERROR CONTINUE A kommunikáció titkosítva van Több protokollt támogat: X.25 Novell Asynchronous Services Interface , 32

Tartalom(1) Virtuális Magánhálózat Fogalma, Felhasználási területe Átviteli megoldások: Internet Protocol Security Layer 2 Transport Protocol Alagút mód Átviteli mód L2TP/IPSec Point to Point Transport Protocol Point-to-Point Protocol PAP CHAP MS-CHAP, MS-CHAP v2 EAP 33

Tartalom (2) AAA - Felhasználó azonosítás, naplózás Remote Access Dial-Up Service Internet Authentication Service Terminal Access Controller Access System 34

A félév áttekintése Fontosabb hálózati szolgáltatások: DNS, DHCP Címtárak LDAP OpenLDAP Active Directory ITIL TMForum Biztonság Hálózat biztonság SIEM AAA VPN 35

Köszönöm a félévi figyelmet! 36